Comarch Cyber Security-Lösungen im Finanzwesen

Sichern Sie Ihre sensiblen Daten und Ressourcen

Die Finanzbranche ist seit Jahren führend in der Datensicherheit. Es sind Banken, Maklerunternehmen, Versicherer, Leasingunternehmen und andere Finanzmarktunternehmen, die besonders motiviert sind, Datensicherheitskosten sowohl für Mitarbeiter als auch für Kunden zu übernehmen. Dies liegt daran, dass Finanzdienstleistungen einer der Bereiche sind, in denen Cyber-Angriffe jeglicher Art am anfälligsten sind.

Während es oft geheim gehalten wird, stammen viele Innovationen im Bereich Cybersicherheit aus dem Finanzsektor. Und weil „money likes silence“ versucht der Finanzsektor, dem Findigkeit der Hacker immer einen Schritt voraus zu sein.

Es gibt viele Möglichkeiten, unbefugten Zugriff auf Dienste zu erhalten, und jeder Tag bringt neue Schwachstellen mit sich. Die Klassifizierung dieser Daten beginnt mit den Versuchen der Kontoverletzung oder des Datendiebstahls (entweder infolge eines Angriffs oder eines Verlusts von Zugriffsdaten von anderen Diensten). Anspruchsvollere Methoden umfassen Versuche, Bestelldetails zu stören, oder Angriffe mit 2SV (zweistufige Überprüfung).

Die letzten Jahre haben gezeigt, dass 2FA-Tools in Form von Hardware-Token oder fortschrittlichen mobilen Lösungen die effektivste Methode zur Sicherung des Zugangs zu Zahlungsinstrumenten sind. Insbesondere diejenigen, die die Unbestreitbarkeit der präsentierten Daten und die Sicherheit des kryptografischen Benutzermaterials angemessen gewährleisten.

tPro ECC

Die tPro ECC-Lösung ist ein proprietäres Hardware-Token, das auf der Stärke der Elliptische-Kurven-Kryptografie basiert, die derzeit das effizienteste Kryptosystem auf dem Markt ist. Es bietet ein höheres Sicherheitsniveau als RSA-Schlüssel gleicher Länge. Darüber hinaus ist das Token mit einem HPD-Mechanismus (Human Presence Detection) ausgestattet, der es gegen alle Arten von Fernangriffen beständig macht. Für jede Autorisierung muss der Benutzer ein Button am Gehäuse des Geräts drücken. Das Gerät kommuniziert mit dem Browser über ein eigenes Protokoll, und für die Kommunikation selbst müssen keine Browsererweiterungen installiert werden. Der lokale Dienst auf der Workstation gewährleistet die Sicherheit und Integrität der präsentierten Inhalte.

tPro Mobile

Das tPro Mobile-Token ist ein Beispiel für ein fortschrittliches mobiles Tool zur Transaktionsautorisierung und starken Benutzerauthentifizierung. Die Lösung wurde entwickelt, um die strengen Anforderungen der PSD-2-Richtlinie zu erfüllen. Die tPro Mobile-Lösung stellt die Sicherheit, Eindeutigkeit und Integrität des Autorisierungscodes in jeder Phase seiner Generierung sowie die Integrität der präsentierten Übertragungsdaten sicher. Die Kompatibilität mit der Lösung kann auf drei Ebenen erfolgen:- Business-Schicht

- Netzwerk-Schicht

- Anwendung-Schicht

Vorteile des Tokens

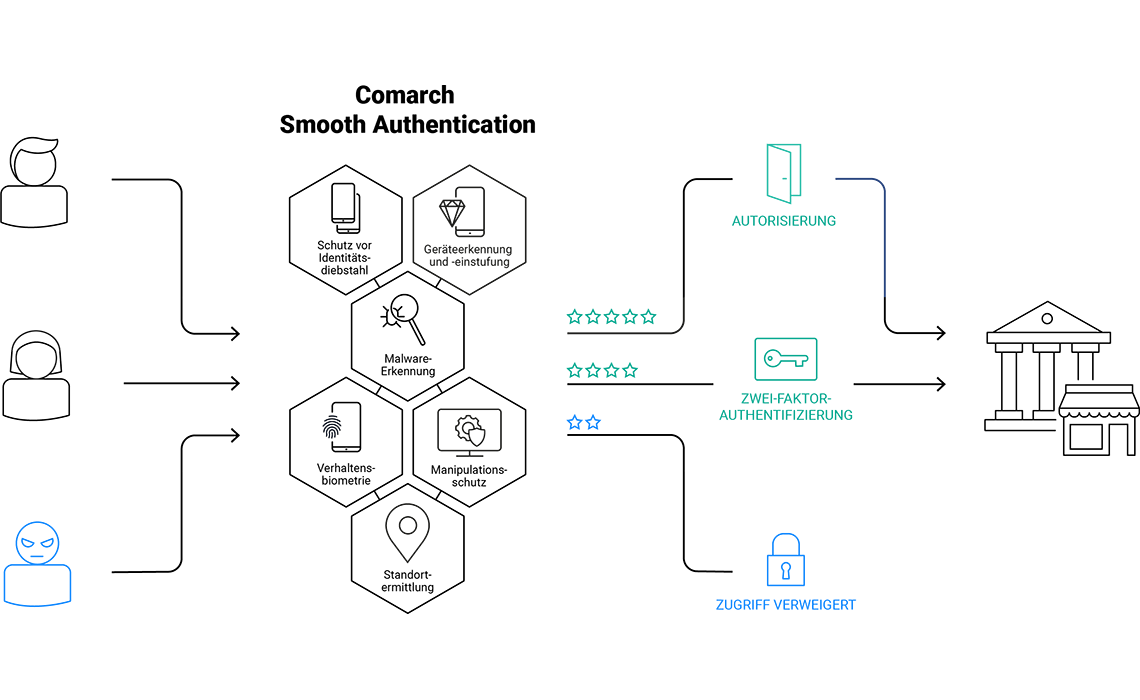

Comarch Smooth Authentication

Comarch Smooth Authentication ist eine Anwendung, die risikobasierte Authentifizierung, die Geräteerkennung, Malware-Ermittlung und Verhaltensbiometrie kombiniert, um Betrugsversuche in Echtzeit aufzudecken. Die risikobasierte Authentifizierung ermöglicht Ihren Kunden eine sichere und zugleich reibungslose Customer Journey. Sie bietet hervorragenden Schutz vor Onlinebetrug und fördert Ihr Ansehen als vertrauenswürdiger Partner.

Comarch IAM Lösung

Comarch Identity & Access Management (IAM) ist eine Lösung, die ein umfassendes Benutzeridentitätsmanagement und Zugriffskontrolle für Unternehmensressourcen wie Internetanwendungen, VPN-Dienste und Workstations bietet. Der modulare Aufbau der Lösung erleichtert die Anpassung an bestimmte Arten von Organisationen, unabhängig von deren Größe, Struktur oder geografischer Streuung.

In Zusammenarbeit mit dem Comarch IAM Authentication Server (CIAM AS) bietet die tPro-Familie eine sofort einsatzbereite Lösung zum Sichern von der sicheren Authentifizierung und den Authentifizierungsvorgängen, die einen wirksamen Schutz gegen die folgenden Angriffe bietet:

- Phishing,

- Man-in-the-Middle-Angriff,

- Man-in-the-Browser,

- Kompromittierte Anmeldeinformationen,

- Remote-Angriffe

Die CIAM AS-Lösung selbst, die ein Basismodul der Comarch IAM-Plattform ist, bietet:

- Unterstützung für eine Vielzahl von Authentifizierungsmethoden, wie z. B.:

- Statische Passwörter,

- X.509-Zertifikate,

- kryptografische Software- und Hardware-Token (inkl. tPro-Familie),

- OTP-Tokens,

- Token-Lebenszyklusverwaltung,

- Unterstützung für biometrische Validierungsmethoden,

- Integration mit RADIUS-Schnittstellen und LDAP-Protokollen,

- Integration mit SIEM-Tools,

- Datei-Signatur,

- Starke Client-Authentifizierung kompatibel mit PSD-2,

- Anti-Tamperig-Mechanismus (Laufumgebungsanalyse)

Die Sicherheit kann mithilfe der Comarch IAM-Lösung weiter verbessert werden.

- Dank dessen bieten wir neben dem Wert von CIAM AS:

- Identitätsmanagement von Benutzern und Systemen,

- Verwalten des Zugriffs auf Domänenressourcen im Unternehmen,

- Volle Rechenschaftspflicht,

- Single-Sign-on für Comarch IAM-Anwendungen,

- Single Log-out,

- Wiedergabe der Organisationsstruktur,

- Unterstützung für unterschiedliche Betriebskontexte (ein Benutzer in verschiedenen Organisationen derselben Installation kann unterschiedliche Rechte haben),

- Unterstützung für die Übertragung von Rechten (Rechte einer Person können auf eine andere übertragen werden),

- Mehrstufige Verwaltung

- Workflow

Ein derart umfassender Schutz Ihres Finanzsystems kann das Image des Unternehmens erheblich verbessern und es vor allem vor zahlreichen Cyber-Bedrohungen wirksam schützen.

Suchen Sie nach Comarch Cyber Security-Lösungen

Sie möchten mehr über unsere Cyber Security Software erfahren? Kontaktieren Sie uns.